C&C hay Command and Control Server là một khái niệm không thể thiếu khi nói đến các vấn đề tấn công và bảo mật thông tin trên hệ thống mạng. Đây là máy chủ có thể xâm nhập vào thiết bị nạn nhân để phát tán mã độc và thực hiện các cuộc tấn công DDoS. Để hiểu rõ C&C Server là gì? Mời bạn cùng Wiki.lanit tham khảo qua bài viết sau.

Command and Control Server (C2) là gì?

Command and Control Server (C2) hay C&C là một máy chủ hay hệ thống đặc biệt. Nhiệm vụ của C2 là định hướng, điều khiển và theo dõi hoạt động của phần mềm độc hại và các cuộc tấn công mạng. Thông qua C2, lệnh được gửi đến phần mềm độc hại, dữ liệu được nhận và thông tin được thu thập từ các máy bị nhiễm mã độc.

Không chỉ vậy, còn có thể sử dụng để giải quyết cho nhiều tác vụ khác nhau như:

- Gửi lệnh yêu cầu thực hiện các cuộc tấn công mạng như tấn công từ chối dịch vụ DoS hay tấn công phủ định dịch vụ DDoS.

- Sắp xếp danh sách máy tính bị độc để dễ dàng đề xuất phương pháp xử lý.

- Ghi lại hoạt động người dùng hoặc thiết lập thêm các phần mềm độc hại.

Tóm lại c&c server là gì, hiểu đơn giản đây là máy chủ giữ vai trò quan trọng, có thể quản lý, kiểm soát và giảm thiểu các các đợt tấn công mạng cũng như bảo vệ hiệu quả dữ liệu người dùng.

Những kênh mà C&C Server phát tán mã độc

Thực chất, Command and Control Server (C2) là một phần mềm quản lý và giám sát hoạt động của các phần mềm độc hại. Tuy nhiên, trong tình huống bị kẻ xấu xâm nhập và chiếm quyền kiểm soát thì C&C lại chính là cầu nối để virus lan truyền đến các thiết bị khác trong hệ thống mạng.

Dưới đây là một số kênh phát tán mã độc phổ biến, cụ thể:

- Email: Kẻ tấn công có thể phát tán mã độc thông qua việc gửi những email đính kèm tệp chứa mã đến các đối tượng mục tiêu.

- Website độc hại: Một cách lan truyền mã độc khác phổ biến hiện nay là sử dụng các website giả mạo hoặc website bị xâm nhập bởi hacker để truyền mã độc về thiết bị mỗi khi người dùng truy cập.

- USB hoặc những thiết bị lưu trữ di động: Mặt khác, kẻ tấn công còn có thể thông qua thiết bị lưu trữ di động của người dùng để cài đặt và phát tán mã độc mỗi khi kết nối với các thiết bị khác.

- Phần mềm giả mạo: Đây cũng là kênh được kẻ tấn công sử dụng rộng rãi bằng cách sử dụng phần mềm hoặc các phiên bản cập nhật giả dựa trên phần mềm thực tế để khiến người dùng truy cập tải xuống và sử dụng. Qua đó, mã độc sẽ truyền và xâm nhập vào thiết bị.

Cách thức Command and Control Server tấn công thiết bị mục tiêu

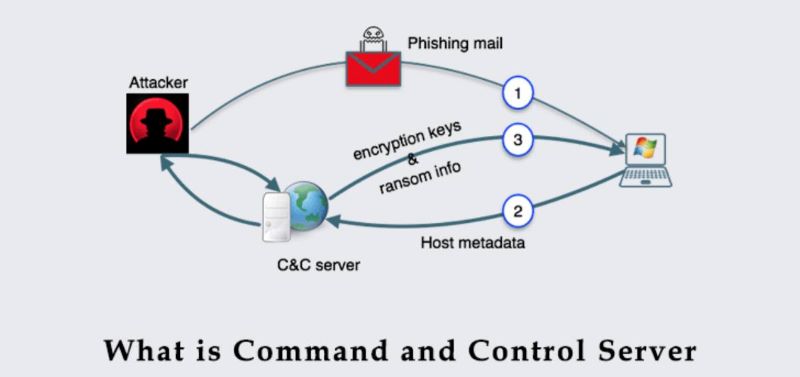

Quá trình tấn công thiết bị mục tiêu của Command and Control Server diễn ra như sau:

- Bước 1: Kẻ tấn công sẽ lựa chọn 1 trong số kênh phát tán được đề cập trên để truyền mã độc đến các thiết bị của nạn nhân. Sau khi thâm nhập thành công, mã độc này sẽ kết nối với C&C.

- Bước 2: C&C Server sẽ triển khai một mạng độc hại gọi là Botnet gồm các máy tính bị nhiễm virus được gọi là zombie. Những zombie này tiếp đó sẽ thực hiện lệnh C&C thông qua HTTP, HTTPS hay hệ thống tên miền.

Nhờ diễn ra quy trình hoạt động trên với nhiều phương tiện phát tán mà kẻ tấn công có thể điều khiển, cài đặt, tải xuống cũng như thu thập dữ liệu của nạn nhân từ xa một cách dễ dàng mà không bị tường lửa phát hiện.

Đồng thời, C&C Server còn có khả năng che giấu danh tính của kẻ tấn công cũng như kiểm soát hàng ngàn thiết bị từ xa khiến các cuộc tấn công có thể phát hiện và ngăn chặn. Vì vậy mà để bảo vệ dữ liệu trước sự tấn công này, đòi hỏi nhà phát triển cần không ngừng nâng cấp các cải tiến tăng cường an ninh cho hệ thống.

Làm thế nào để phát hiện và bảo vệ hệ thống trước các cuộc tấn công của C&C Server?

Như đã đề cập ở trên về Command and Control Server là gì, có thể thấy máy chủ này khiến hệ thống rất khó phát hiện ra sự xâm nhập và tấn công từ kẻ xâm nhập. Do đó mà người dùng có dựa vào một số dấu hiệu để nhận biết và tăng cường bảo vệ hệ thống. Cụ thể:

Dấu hiệu nhận biết cuộc tấn công từ máy chủ C&C

Tham khảo những dấu hiệu sau để nhận biết hệ thống có đang bị xâm nhập bởi máy chủ C&C hay không:

- Mất kiểm soát: Máy tính không chịu sự kiểm soát của người dùng và bắt đầu có những hành động không như mong muốn. Ví dụ: Tự động tải hoặc cài đặt một phần mềm nào đó.

- Lưu lượng mạng lạ: Máy tính gửi hoặc nhận lưu lượng mạng lạ với IP không xác định hoặc từ các cổng không phổ biến.

- Tốc độ mạng chậm: Quá trình truy cập, đặc biệt là truy cập vào các website phổ biến, nếu tốc độ mạng đột ngột chậm chờn và tải chậm.

- Các thông báo lỗi: Tình trạng xuất hiện thường xuyên các thông báo không rõ ràng, thông báo lỗi trên thiết bị máy tính của người dùng.

- Khởi động lại thiết bị: Máy tính liên tục tự khởi động hoặc tự tắt nguồn đột ngột mà không phải do pin.

- Thay đổi cấu hình hệ thống: Cấu hình mặc định trong hệ thống đột ngột bị thay đổi.

Nếu gặp phải bất kỳ dấu hiệu nào kể trên, người dùng tốt nhất nên tạm ngừng sử dụng mạng và nhanh chóng tìm sự hỗ trợ từ các đơn vị cung cấp dịch vụ hoặc chuyên giao trong lĩnh vực bảo mật.

Phương thức tăng cường bảo vệ an ninh hệ thống mạng

Sau khi tìm hiểu về C&C Server là gì và khả năng mà máy chủ này có thể mang lại, người dùng có thể thực hiện tăng cường bảo vệ hệ thống bằng các phương thức sau:

- Cập nhật phần mềm và hệ thống: Liên tục cập nhật và nâng cấp hệ thống với những phiên bản mới nhất để đảm bảo các lỗ hổng trước đó đã được vá bảo mật.

- Sử dụng phần mềm chống virus: Phát hiện và loại bỏ các mã độc từ máy chủ C&C bằng các phần mềm chống virus và phần mềm chống mã độc.

- Sử dụng tường lửa: Khả năng của tường lửa là ngăn chặn sự truy cập của các kết nối không an toàn đến thiết bị và từ máy chủ C&C.

- Sử dụng phần mềm chống truy cập: Các phần mềm này có thể phát hiện và ngăn ngừa các cuộc tấn công từ máy chủ C&C.

- Giám sát lưu lượng mạng: Thường xuyên quan sát lưu lượng mạng truy cập của thiết bị để phát hiện các kết nối lạ đến thiết bị cũng như từ máy chủ C&C.

- Xây dựng chính sách bảo mật: Tài nguyên và thiết bị trong hệ thống mạng của người dùng có thể đảm bảo được an toàn nếu xây dựng và áp dụng chính sách bảo mật.

- Sử dụng giải pháp bảo mật hiện đại: Các giải pháp như SIEM – Security Information and Event Management có thể giúp người dùng phát hiện và đối phó hiệu quả sự tấn công từ xa của máy chủ C&C.

Ví dụ minh họa cuộc tấn công bằng Command and Control Server trong thực tế

Một ví dụ điển hình nhất về cuộc tấn công bằng Command and Control (C&C) có thể kể đến chính là cuộc tấn công WannaCry diễn ra vào tháng 5/2017. Được biết, WannaCry là một loại phần mềm mã độc ransomware có khả năng khai thác các lỗ hổng bảo mật trên Windows nhằm mục đích lây nhiễm và mã hóa tập tin trên hệ thống nạn nhân.

Theo thống kê ước tính, WannaCry có sức công phá mạnh mẽ khi đã lây lan và tấn công các cá nhân, tổ chức trên hơn 150 quốc gia. Điều đặc biệt ở phần mềm này là khả năng kết nối với máy chủ C&C để lấy lệnh và truy cập vào hệ thống của nạn nhân.

WannaCry sau khi xâm nhập thành công sẽ cài đặt máy chủ C&C trên một địa chỉ IP ít được sử dụng trên thiết bị người dùng với danh nghĩa một công ty gọi là “iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com”.

Sau một thời gian, khi địa chỉ IP C&C server của WannaCry bị phát hiện bởi các chuyên gia bảo mật thì địa chỉ IP này cũng đã bị chính phủ và các đơn vị cung cấp dịch vụ mạng ngăn chặn ngay lập tức.

Tuy nhiên, việc ngăn chặn chưa được giải quyết triệt để mối nguy hiểm mà phần mềm WannaCry mang lại. Sau đó, WannaCry vẫn tiếp tục lan truyền và tấn công các hệ thống khác trên khắp thế giới. Điều này đã gây ra cho các cá nhân, tổ chức trên thế giới nhiều thiệt hại to lớn.

Kết luận

Trên đây là những thông tin chi tiết về C&C Server là gì cùng những dấu hiệu và phương pháp giúp người dùng bảo vệ hiệu quả hệ thống mạng trước các đợt tấn công của từ Command and Control Server. Hy vọng bài viết sẽ giúp bạn hiểu và áp dụng thành công những kiến thức chia sẻ trên để tăng cường bảo mật cho tổ chức của mình.

Comments are closed.